تروجان را باید بدافزار و برنامه ای تهاجمی بدانیم که در فضای کامپیوتری وارد شده و با فریب دادن کاربر به عنوان فاکتوری سالم، به بخش های مختلف نفوذ، می کند. چطور بفهمیم کامپیوترمان هک شده است؟ این سوالی ست که بارها و بارها پرسیده شده و پاسخ های مختلفی نیز دارد. اما برای رسیدن به چنین پاسخی، جای دارد که یکی از مشهورترین بدافزارها را بهتر بشناسیم.

تروجان چیست؟

اگر به نام این بدافزار توجه کنید، آن را برگرفته از اسب مشهور تروی خواهید یافت. اسبی که یونانی ها برای فریب وغلبه بر تروا ساخته و به حقه آن را به لشکر تروا که پیروز نبرد بود، هدیه کردند. لشکر تروا فریب این حیله را خورده و با بردن اسب چوبی بزرگ به داخل کاخ خود، جنگ برده را باخته و شهر سقوط کرد.

در خصوص بدافزار تروجان نیز اوضاع به همین منوال است. این بدافزار خود را موجه و سالم جلوه داده و کاربر را می فریبد. البته تروجان ها قابلیت تکثیر شدن ندارند و از این جهت با ویروس ها، متفاوت هستند؛ زیرا ویروس ها قابل تکثیر بوده و به سرعت رشد می کنند.

تروجان ها بدافزارهای جاسوسی هستند که از سوی هکرها به دستگاه کامپیوتر شما روانه خواهند شد. این بدافزارها قابلیت دریافت اطلاعات از میان فایل های کامپیوتر هدف را داشته می توانند هر چیزی گرفته از پسوردها، فایل های ذخیره شده و … را برداشت نمایند.

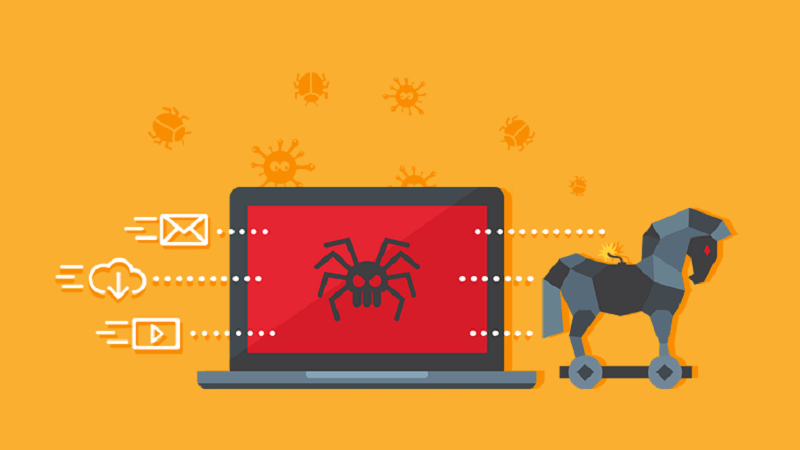

این بدافزارها از طرق مختلفی به سیستم کامپیوتری وارد می شوند. این روش ها ممکن است از طریق دانلود یک برنامه مخرب بوده و یا با ورود به یک سایت آلوده و … انجام پذیرد.

انواع تروجان ها کدامند؟

بدترین موضوع درباره ی این بدافزارها، این است که آن ها در یک قالب ثابت نیستند و ممکن است به شکل یک فایل تصویری، یک فایل اجرایی و یا غیره ظهور پیدا کنند. به همین دلیل شما نمی توانید پیش بینی یا رویکرد کلی درباره آن ها داشته باشید.

تروجان های RTA

به طور مثال تروجان های دستی که به اصطلاح RTA خطاب می شوند، یک دسترسی گسترده به سیستم هدف ایجاد کرده و با ورود به فایل های کوچک، تمام سطح اطلاعات را در دست می گیرند.

بدافزارهای مخرب

تروجان های مخرب گروه دیگری هستند که فایل های هدف را تخریب کرده و قابل ردیابی به وسیله آنتی ویروس ها نیز نیستند.

تروجان های FTP

بدافزارهای FTP با باز کردن پورت 21 دستگاه شما، مسیری برای انتقال اطلاعات از کامپیوتر هدف به مقصد را ایجاد می کنند.

تروجان های پروکسی

تروجان های پروکسی به هکرها این امکان را می دهند که به راحتی بر سیستم شما مسلط شده و فرمان کار را برعهده بگیرند. به این شکل هکر می تواند در سیستم شما هر کاری که مایل باشد، انجام دهد و احتمالا از آن بی خبر خواهید ماند.

بدافزارهای تخریب آنتی ویروس ها

تروجان های تخریب آنتی ویروس ها نیز کلیه دیوارهای دفاعی سیستم شما را تخریب کرده و مسیر را برای فعالیت دیگر بدافزارها، فراهم و هموار می سازند.

تروجان های Rootkit

تروجان های Rootkit نیز نوعی بدافزار پوششی هستند. این بدافزارها خود برنامه خرابکاری ندارند، اما با ایجاد پوشش، باعث می شوند که شما از فعالیت سایر بدافزارها بی اطلاع مانده و هکر زمان بیشتری برای فعالیت های خود روی سیستم شما داشته باشد.

بدافزارهای بانکی

تروجان های بانکی نیز از بدترین انواع بدافزارها بوده و به نرم افزارهای بانکی که روی سیستم نصب دارید، حمله می کند. این تروجان قادر به ضبط اطلاعات حساب کاربری بانکی شما و در نهایت سرقت از آن می باشد.

تروجان IM

این بدافزار با هدف ورود به نرم افزارهای پیام رسان، طراحی شده است. به طور مثال IM، می تواند به برنامه اسکایپ نصب شده روی سیستم شما وارد شده و ضمن دریافت اطلاعات، سوابق تبادل پیام ها را نیز به دست بیاورد. همین طور با برداشت نام کاربری و رمز عبور شما، امکان وارد شدن به حسابتان در سیستم دیگر را ایجاد می کند.

تروجان پیامکی

این بدافزارها بر گوشی تلفن همراه شما مسلط شده و به شماره های ناشناسی که هرگز نمی شناخته اید، پیامک می فرستند. به این صورت هزینه این ارسال پیام ها بر عهده شما بوده و بی آن که خبری داشته باشید، به شماره هایی پیام فرستاده اید!

بدافزار ایمیل

این بدافزارها به سیستم ایمیل فرد وارد شده و تمامی ایمیل های دریافتی و ارسالی را ذخیره می سازند. حتی نوع ارتقا یافته چنین بدافزاری، قادر به ارسال ایمیل به آدرس های جدید و ناشناخته حتی گروه آدرس های ذخیره شده شما، خواهند بود.

تروجان های تقلبی

این تروجان ها نیز از بدترین و فریبنده ترین انواع بدافزارها هستند. آن ها به شکل آنتی ویروس های آنلاین ظهور پیدا کرده و پیغام هایی نظیر “رفع کندی سیستم” یا “حذف ویروس های سیستم” به کاربر می دهند. در صورتی که کاربر از حقه چنین بدافزارهایی بی اطلاع باشد، به راحتی با یک کلیک مسیر را برای تروجان های تقلبی باز کرده و مسیر را برای تسلط بدافزار باز می کند.

به حتم روش هایی برای پیشگیری از تهاجم تروجان ها و پاک سازی سیستم های آلوده به آن ها وجود دارد، که به زودی آن ها را مورد بررسی قرار می دهیم.